W świecie infrastruktury o wysokim poziomie bezpieczeństwa—obejmującym agencje rządowe, centra dowodzenia obrony oraz kluczowe obiekty przemysłowe—standardowe zasady zakupu IT rzadko mają zastosowanie. Integratorzy systemów (SI) i kierownicy projektów często napotykają w dokumentacji przetargowej techniczne skróty, które wykraczają poza standardowe specyfikacje konsumenckie.

Jednym z najważniejszych, a jednocześnie często źle rozumianych terminów, jest TEMPEST.

Kiedy specyfikacja projektu wymaga „sprzętu zgodnego z TEMPEST”, „wyświetlaczy o niskiej emisji” lub „punktów końcowych gotowych do SCIF”, oznacza to, że środowisko obsługuje informacje tajne lub wysoce wrażliwe. W takich przypadkach standardowy monitor komercyjny nie tylko jest niewystarczający; stanowi potencjalną lukę w zabezpieczeniach.

Ten przewodnik wyjaśnia TEMPEST dla specjalistów technicznych, omawiając standardy NATO SDIP-27, separację Red/Black oraz powody, dla których profesjonalne wyświetlacze są kluczowym elementem walki z elektromagnetycznym szpiegostwem.

TEMPEST to kryptonim amerykańskiej Agencji Bezpieczeństwa Narodowego (NSA) oraz standard NATO odnoszący się do badania i analizy kompromitujących emisji elektromagnetycznych (CEM).

Oznacza: Telecommunications Electronics Material Protected from Emanating Spurious Transmission.

Każde aktywne urządzenie elektroniczne generuje pole elektromagnetyczne (EMF) podczas pracy.

W przypadku wyświetlacza zjawisko to nazywane jest Van Eck Phreaking. Atakujący mógłby teoretycznie odtworzyć obraz z twojego monitora bez wchodzenia do pomieszczenia. Standardy TEMPEST zapewniają, że emisje są tłumione poniżej progu przechwycenia.

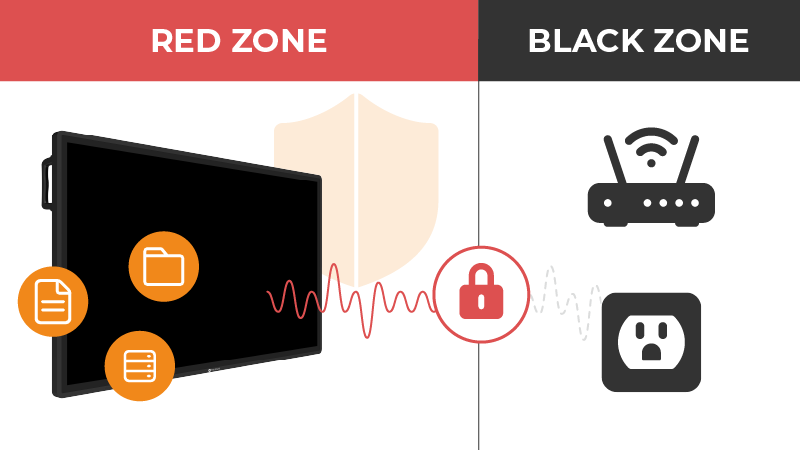

Aby zrozumieć TEMPEST w kontekście integracji systemów, integratorzy muszą znać architekturę Red/Black—podstawową zasadę projektowania bezpiecznych obiektów (takich jak SCIF).

Wyzwanie integracyjne: Celem inżynierii TEMPEST jest zapobieganie przedostawaniu się sygnałów „Czerwonych” na linie „Czarne”. Profesjonalne monitory zabezpieczone są zaprojektowane z wewnętrzną izolacją i specjalnym uziemieniem, aby utrzymać tę separację wewnątrz samego urządzenia.

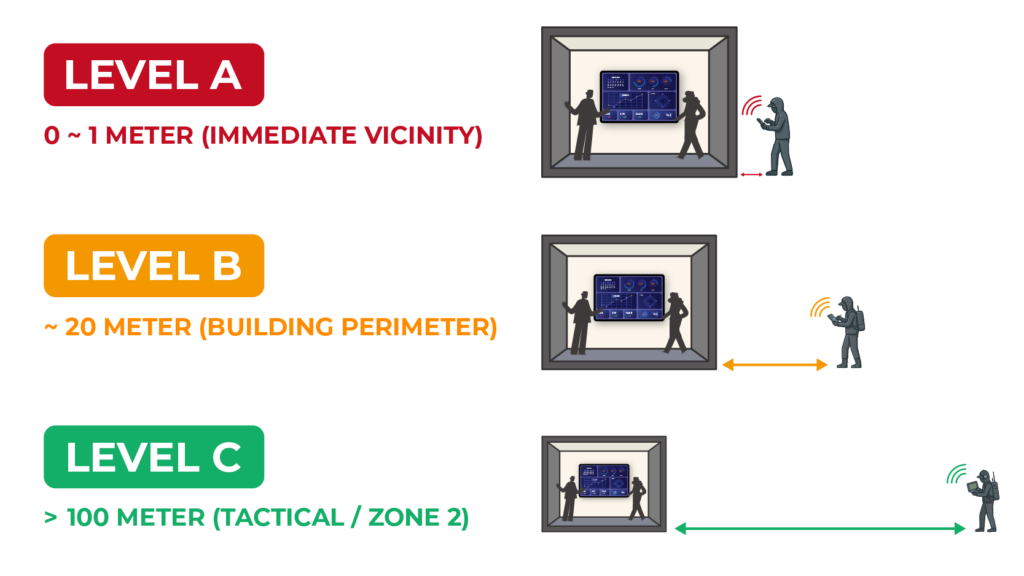

TEMPEST jest oceniany na podstawie „Strefowania” — fizycznego bezpieczeństwa środowiska i odległości do potencjalnego atakującego. Większość sojuszników NATO stosuje standard SDIP-27 (dawniej AMSG 720).

| Standard NATO (SDIP-27) | Odpowiednik USA (NSA) | Kontekst ryzyka | Założona odległość | Wymaganie |

| Poziom A (FULMAR) | Poziom I | Bezpośrednie ryzyko | 0 ~ 1 metr | Mocno zmodyfikowany, specjalnie zaprojektowany sprzęt. |

| Poziom B (BREVEL) | Poziom II | Ryzyko pośrednie | ~ 20 metrów | Rygorystyczne ekranowanie metalowe i uziemienie. |

| Poziom C (CONUS) | Poziom III | Niskie ryzyko | > 100 metrów | Wytrzymały sprzęt klasy profesjonalnej. |

Kluczowa wskazówka dla integratorów systemów:

Podczas gdy Poziom A wymaga specjalistycznego, certyfikowanego sprzętu, w środowiskach Poziomu B i C często w zupełności wystarczają profesjonalne monitory typu 'TEMPEST-ready’. Zapewniają one doskonałe ekranowanie bez generowania ogromnych kosztów, jakie niosą ze sobą dedykowane systemy Poziomu A.

W chronionym obiekcie informacyjnym (SCIF) monitor stanowi główną podatność z trzech powodów:

Częstym błędem przy zakupie jest założenie, że zgodność z przepisami (FCC/CE) oznacza bezpieczeństwo.

Konsumencki monitor w plastikowej obudowie może przejść testy FCC klasy B i nadal emitować poufne dane do odbiornika na parkingu.

Dla projektów poziomu B lub C integratorzy systemów powinni szukać następujących cech profesjonalnej inżynierii:

Zrozumienie TEMPEST przenosi Integratora Systemów z roli „dostawcy sprzętu” do „partnera ds. bezpieczeństwa”. Chociaż środowiska Poziomu A są wyspecjalizowane, większość projektów zabezpieczonych wymaga „Dobrej Higieny Bezpieczeństwa” Poziomu B/C.

Wybierając monitory z metalową obudową, rygorystycznym uziemieniem i zgodnością z NDAA, integratorzy zapewniają solidne podstawy dla bezpiecznych obiektów — zmniejszając ryzyko i chroniąc integralność kluczowych danych. Dlatego AG Neovo pozostaje wyborem profesjonalistów.