Dans le monde des infrastructures à haute sécurité—couvrant les agences gouvernementales, les centres de commandement de la défense et les installations industrielles critiques—les règles classiques d’approvisionnement informatique s’appliquent rarement. Les intégrateurs de systèmes (SI) et les chefs de projet rencontrent souvent des acronymes techniques dans les documents d’appel d’offres qui vont au-delà des spécifications grand public habituelles.

L’un des termes les plus critiques, mais aussi fréquemment mal compris, est TEMPEST.

Lorsqu’un cahier des charges exige du « matériel conforme TEMPEST », des « écrans à faible émission » ou des « terminaux prêts pour SCIF », cela indique que l’environnement traite des informations classifiées ou hautement sensibles. Dans ces scénarios, un moniteur commercial standard n’est pas seulement inadéquat ; il représente une vulnérabilité potentielle en matière de sécurité.

Ce guide démystifie TEMPEST pour les professionnels techniques, en explorant les normes OTAN SDIP-27, la séparation Rouge/Noir, et pourquoi les écrans professionnels sont au cœur de la lutte contre l’espionnage électromagnétique.

TEMPEST est un nom de code de la National Security Agency (NSA) américaine et une norme de l’OTAN qui fait référence à l’investigation et à l’étude des émissions compromettantes (CEM).

Il signifie : Matériel électronique de télécommunications protégé contre les transmissions parasites émanant.

Chaque appareil électronique actif génère un champ électromagnétique (CEM) lors de son fonctionnement.

Pour un écran, cela s’appelle le Van Eck Phreaking. Un attaquant pourrait théoriquement reconstituer l’image affichée sur votre moniteur sans jamais entrer dans la pièce. Les normes TEMPEST garantissent que les émissions sont supprimées en dessous du seuil d’interception.

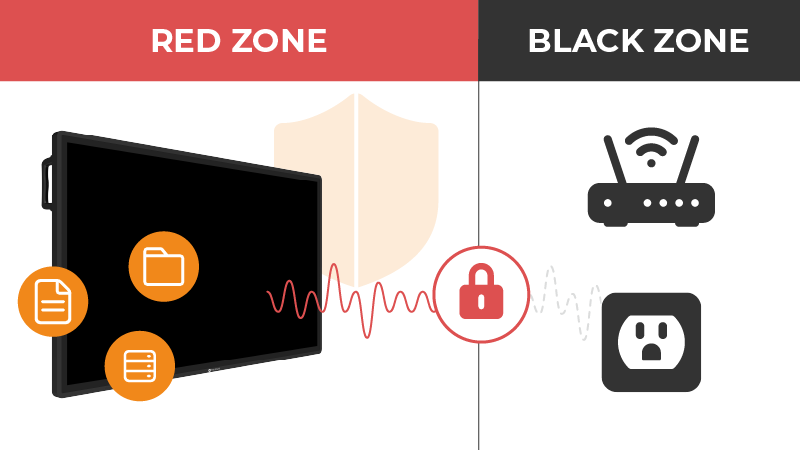

Pour comprendre TEMPEST dans un contexte d’intégration de systèmes, les intégrateurs doivent connaître l’architecture Rouge/Noire — un principe fondamental dans la conception de sites sécurisés (comme les SCIF).

Le défi de l’intégration : L’objectif de l’ingénierie TEMPEST est d’empêcher les signaux « Rouge » de se coupler sur les lignes « Noires ». Les écrans professionnels sécurisés sont conçus avec une isolation interne et une mise à la terre spécifique afin de maintenir cette séparation à l’intérieur même de l’appareil.

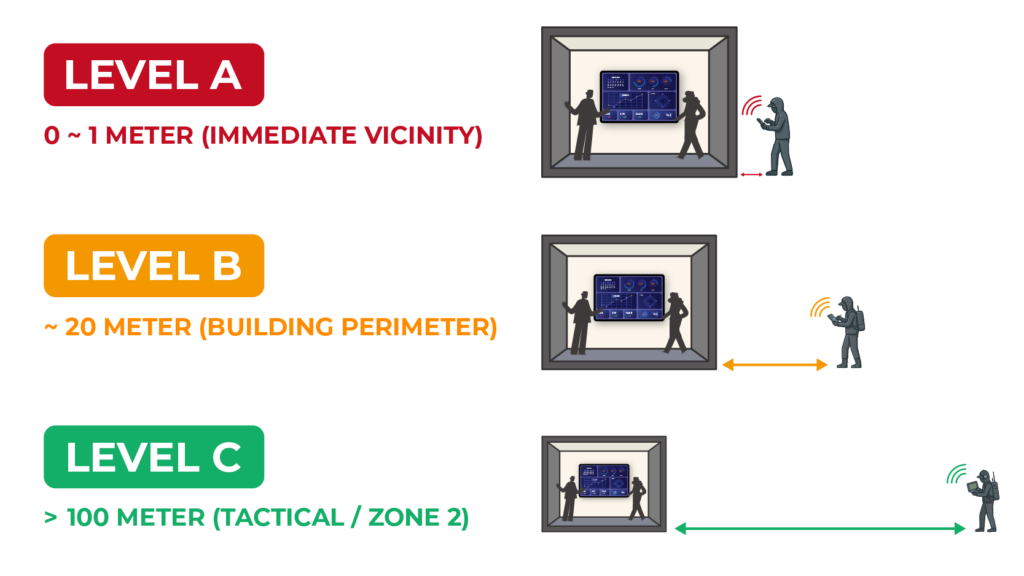

TEMPEST est classé en fonction du « zonage » — la sécurité physique de l’environnement et la distance par rapport à un attaquant potentiel. La plupart des alliés de l’OTAN utilisent la norme SDIP-27 (anciennement AMSG 720).

| Norme OTAN (SDIP-27) | Équivalent américain (NSA) | Contexte de risque | Distance supposée | Exigence |

| Niveau A (FULMAR) | Niveau I | Risque immédiat | 0 ~ 1 mètre | Matériel fortement modifié, conçu sur mesure. |

| Niveau B (BREVEL) | Niveau II | Risque intermédiaire | ~ 20 mètres | Blindage métallique rigoureux et mise à la terre. |

| Niveau C (CONUS) | Niveau III | Risque faible | > 100 mètres | Équipement professionnel robuste. |

Point clé pour les intégrateurs systèmes :

Alors que le niveau A exige des équipements spécialisés et certifiés, des écrans professionnels « TEMPEST-ready » sont souvent suffisants pour les environnements de niveau B et C. Ces derniers offrent un blindage supérieur sans engendrer les coûts exorbitants des systèmes sur mesure de niveau A.

Dans une installation d’information compartimentée sécurisée (SCIF), le moniteur constitue une vulnérabilité majeure pour trois raisons :

Une erreur courante lors des achats est de supposer que la conformité réglementaire (FCC/CE) équivaut à la sécurité.

Un moniteur grand public à boîtier plastique peut réussir la classe B de la FCC et tout de même émettre des données confidentielles vers un récepteur situé sur le parking.

Pour les projets de niveau B ou C, les intégrateurs systèmes doivent rechercher ces caractéristiques d’ingénierie professionnelle :

Comprendre TEMPEST permet à un intégrateur système de passer du statut de « fournisseur de matériel » à celui de « partenaire en sécurité ». Bien que les environnements de niveau A soient spécialisés, la majorité des projets sécurisés exigent la « bonne hygiène de sécurité » des niveaux B/C.

En choisissant des écrans avec châssis métallique, une mise à la terre rigoureuse et une conformité NDAA, les intégrateurs offrent une base solide pour des installations sécurisées : ils réduisent les risques et protègent l’intégrité des données critiques. C’est pourquoi AG Neovo reste le choix d’affichage des professionnels.