I verdenen af høj-sikkerheds infrastruktur—der spænder over offentlige myndigheder, forsvarskommando-centre og kritiske industrielle faciliteter—gælder de almindelige IT-indkøbsregler sjældent. Systemintegratorer (SI’er) og projektledere støder ofte på tekniske forkortelser i udbudsdokumenter, som rækker ud over standard forbrugerspecifikationer.

Et af de mest kritiske, men ofte misforståede begreber, er TEMPEST.

Når en projektspecifikation kræver “TEMPEST-kompatibelt hardware,” “lav-emissionsskærme,” eller “SCIF-klare endpoints,” signalerer det, at miljøet håndterer klassificeret eller meget følsom information. I disse scenarier er en standard kommerciel skærm ikke bare utilstrækkelig; den udgør en potentiel sikkerhedsrisiko.

Denne guide afmystificerer TEMPEST for tekniske fagfolk, udforsker NATO SDIP-27 standarder, Red/Black-separation og hvorfor professionelle skærme er omdrejningspunktet i kampen mod elektromagnetisk spionage.

TEMPEST er et kodenavn fra det amerikanske National Security Agency (NSA) og en NATO-standard, der henviser til undersøgelsen og studiet af kompromitterende emissioner (CEM).

Det står for: Telecommunications Electronics Material Protected from Emanating Spurious Transmission.

Alle aktive elektroniske enheder genererer et elektromagnetisk felt (EMF) under drift.

For en skærm kaldes dette Van Eck Phreaking. En angriber kunne teoretisk genskabe billedet på din skærm uden nogensinde at gå ind i rummet. TEMPEST-standarder sikrer, at emissioner undertrykkes under aflytningsgrænsen.

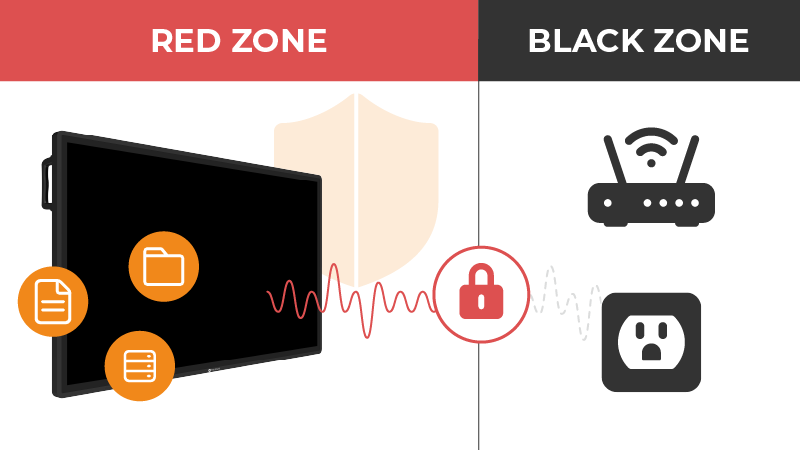

For at forstå TEMPEST i en systemintegrationskontekst skal SIs forstå Rød/Sort-arkitekturen—et grundlæggende princip i design af sikre faciliteter (såsom SCIFs).

Integrationsudfordringen: Målet med TEMPEST-ingeniørarbejde er at forhindre, at “Røde” signaler kobles over på “Sort”-linjer. Professionelle sikre skærme er designet med intern isolation og specifik jordforbindelse for at opretholde denne adskillelse inde i selve enheden.

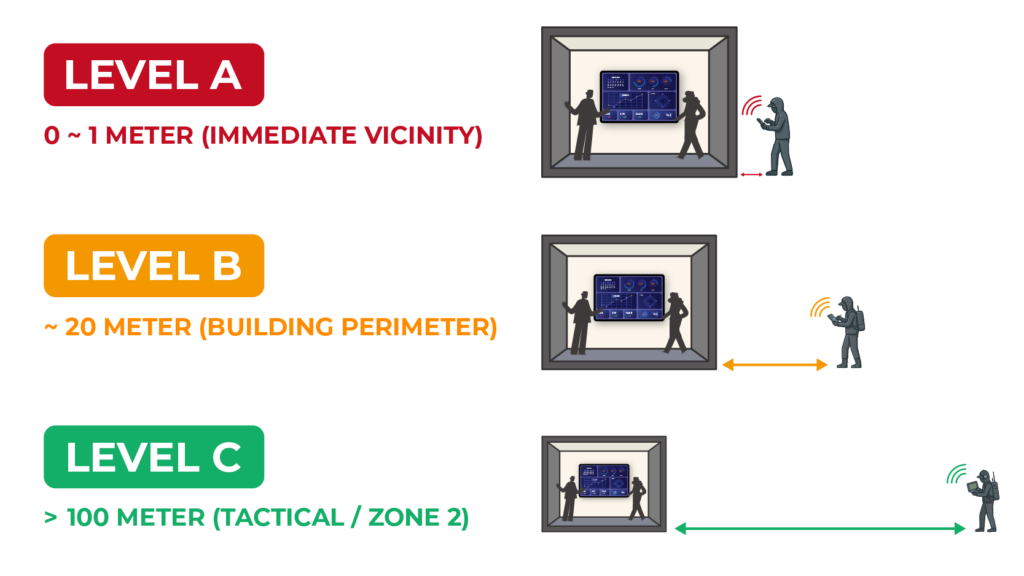

TEMPEST vurderes ud fra “Zoning”—den fysiske sikkerhed i miljøet og afstanden til en potentiel angriber. De fleste NATO-allierede bruger SDIP-27-standarden (tidligere AMSG 720).

| NATO-standard (SDIP-27) | Amerikansk ækvivalent (NSA) | Risikosammenhæng | Antaget afstand | Krav |

| Niveau A (FULMAR) | Niveau I | Umiddelbar risiko | 0 ~ 1 meter | Kraftigt modificeret, specialbygget hardware. |

| Niveau B (BREVEL) | Niveau II | Mellemrisiko | ~ 20 meter | Omfattende metalskærmning & jordforbindelse. |

| Niveau C (CONUS) | Niveau III | Lav risiko | > 100 meter | Robust professionelt udstyr. |

Vigtig pointe for SIs:

Mens niveau A kræver certificeret specialudstyr, er ‘TEMPEST-ready’ professionelle skærme ofte tilstrækkelige i niveau B- og C-miljøer. Disse giver en fremragende afskærmning uden de enorme omkostninger ved specialbyggede niveau A-systemer.

I et Secure Compartmented Information Facility (SCIF) er skærmen en primær sårbarhed af tre grunde:

En almindelig indkøbsfejl er at antage, at regulatorisk overholdelse (FCC/CE) er lig med sikkerhed.

En forbruger-monitor med plasthus kan bestå FCC Klasse B og stadig udsende klassificerede data til en modtager på parkeringspladsen.

For projekter på niveau B eller C bør SIs kigge efter disse professionelle ingeniørelementer:

At forstå TEMPEST løfter en systemintegrator fra at være en “hardwareleverandør” til en “sikkerhedspartner.” Selvom Level A-miljøer er specialiserede, kræver de fleste sikre projekter den “gode sikkerhedshygiejne” fra Level B/C.

Ved at vælge skærme med metalchassis, grundig jordforbindelse og NDAA-overholdelse giver SI’er et solidt fundament for sikre faciliteter—mindsker risikoen og beskytter integriteten af kritiske data. Det er derfor, AG Neovo fortsat er det foretrukne valg blandt professionelle.