En el mundo de las infraestructuras de alta seguridad—que abarca agencias gubernamentales, centros de mando de defensa e instalaciones industriales críticas—las reglas estándar de adquisición de TI rara vez se aplican. Los Integradores de Sistemas (SI) y los Gerentes de Proyecto suelen encontrarse con acrónimos técnicos en los documentos de licitación que van más allá de las especificaciones estándar de consumo.

Uno de los términos más críticos, pero frecuentemente malinterpretados, es TEMPEST.

Cuando una especificación de proyecto exige «hardware compatible con TEMPEST», «pantallas de baja emisión» o «puntos finales listos para SCIF», indica que el entorno maneja información clasificada o altamente sensible. En estos escenarios, un monitor comercial estándar no solo es inadecuado; es una posible vulnerabilidad de seguridad.

Esta guía desmitifica TEMPEST para profesionales técnicos, explorando los estándares SDIP-27 de la OTAN, la separación Rojo/Negro y por qué las pantallas profesionales son el punto focal en la lucha contra el espionaje electromagnético.

TEMPEST es un nombre en clave de la Agencia de Seguridad Nacional (NSA) de EE. UU. y un estándar de la OTAN que se refiere a la investigación y estudio de Emisiones Comprometedoras (CEM).

Significa: Material Electrónico de Telecomunicaciones Protegido contra Transmisiones Espurias de Emisión.

Cada dispositivo electrónico activo genera un campo electromagnético (EMF) durante su funcionamiento.

Para una pantalla, esto se conoce como Van Eck Phreaking. Un atacante podría teóricamente reconstruir la imagen en tu monitor sin siquiera entrar en la habitación. Los estándares TEMPEST aseguran que las emisiones se supriman por debajo del umbral de interceptación.

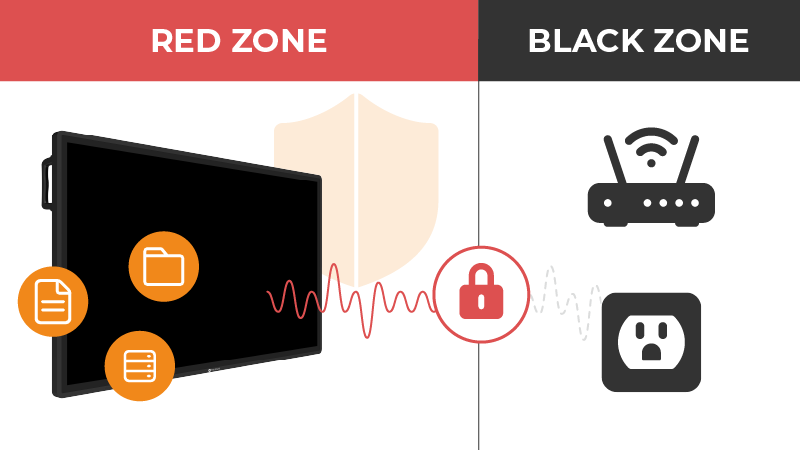

Para comprender TEMPEST en un contexto de integración de sistemas, los SI deben entender la arquitectura Rojo/Negro, un principio fundamental en el diseño de instalaciones seguras (como los SCIF).

El desafío de la integración: El objetivo de la ingeniería TEMPEST es evitar que las señales «Rojas» se acoplen a las líneas «Negras». Los monitores profesionales de seguridad están diseñados con aislamiento interno y puesta a tierra específica para mantener esta separación dentro del propio dispositivo.

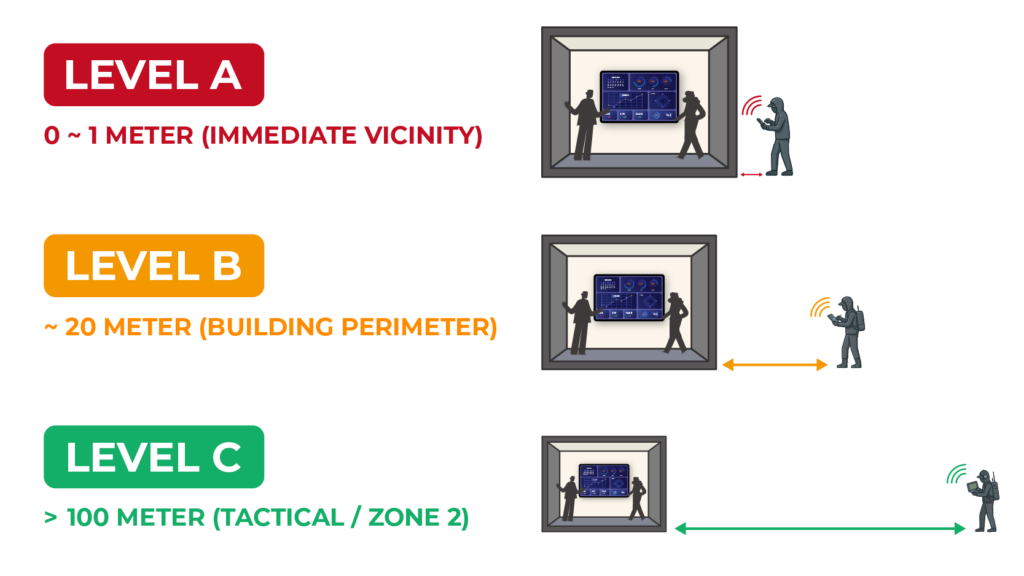

TEMPEST se clasifica según la «Zonificación»: la seguridad física del entorno y la distancia a un posible atacante. La mayoría de los aliados de la OTAN utilizan el estándar SDIP-27 (anteriormente AMSG 720).

| Estándar OTAN (SDIP-27) | Equivalente en EE. UU. (NSA) | Contexto de riesgo | Distancia asumida | Requisito |

| Nivel A (FULMAR) | Nivel I | Riesgo inmediato | 0 ~ 1 metro | Hardware fuertemente modificado y construido para un propósito específico. |

| Nivel B (BREVEL) | Nivel II | Riesgo intermedio | ~ 20 metros | Blindaje metálico riguroso y puesta a tierra. |

| Nivel C (CONUS) | Nivel III | Bajo riesgo | > 100 metros | Equipos robustos de grado profesional. |

Punto clave para los integradores de sistemas:

Mientras que el Nivel A requiere equipos especializados y certificados, en los entornos de Nivel B y C suelen ser suficientes las pantallas profesionales ‘TEMPEST-ready’. Estas ofrecen un blindaje superior sin incurrir en los costes exorbitantes de los sistemas a medida de Nivel A.

En una Instalación de Información Compartimentada Segura (SCIF), el monitor es una vulnerabilidad principal por tres razones:

Un error común en adquisiciones es asumir que el cumplimiento normativo (FCC/CE) equivale a seguridad.

Un monitor de consumo con carcasa de plástico puede pasar la Clase B de la FCC y aun así irradiar datos clasificados a un receptor en el estacionamiento.

Para proyectos de Nivel B o C, los integradores de sistemas deben buscar estas características de ingeniería profesional:

Comprender TEMPEST convierte a un integrador de sistemas de ser un «proveedor de hardware» a un «socio de seguridad». Si bien los entornos de Nivel A son especializados, la mayoría de los proyectos seguros exigen la «Buena Higiene de Seguridad» de los niveles B/C.

Al elegir pantallas con chasis metálico, puesta a tierra rigurosa y cumplimiento NDAA, los integradores de sistemas proporcionan una base sólida para instalaciones seguras, reduciendo el riesgo y protegiendo la integridad de los datos críticos. Por eso AG Neovo sigue siendo la elección de los profesionales.